- ホーム >

- プレスリリース >

- トレンドマイクロ株式会社

変更監視の目をすり抜ける?Apache不正モジュールを悪用した、気づきにくい「正規サイト書き換え」攻撃とは。

変更監視の目をすり抜ける?Apache不正モジュールを悪用した、気づきにくい「正規サイト書き換え」攻撃とは。【写真詳細】

Apache不正モジュールを利用した正規サイト書き換え攻撃についてトレンドマイクロがレポート

サイバー戦争を想起させる攻撃が注目を集める一方で、Webブラウジングという、極めて日常的なコミュニケーションを脅かす脅威がひそかに広まっている。正規のWebサイトにアクセスしただけで、不正なサイトに自動接続され、不正プログラムに感染する、という攻撃だが、従来のサイト改ざんとは若干手法が異なるため発見が困難なのだ。

この状況を受け、大手情報セキュリティ会社のトレンドマイクロ株式会社(本社:東京都渋谷区、代表取締役社長兼CEO:エバ・チェン、東証一部:4704 以下、トレンドマイクロ)は、Apache不正モジュールを利用した正規サイト書き換え攻撃について、以下のようにまとめた。

・どのような攻撃なのか?

Webサーバとして有名なApacheのモジュール機能を悪用したこの攻撃について、どうやって起こったのか、なぜ発見が遅れたのか、今後同様の被害を発生させないために何ができるのか。トレンドマイクロが把握している情報を基に、考察する。

きっかけは正規サイトの改ざんだ。ただし、コンテンツが書き換えられるのではなく、HTTPリクエストに対して不正なコンテンツを含んだレスポンスを返すような書き換えが行われる。その結果、アクセスした利用者は知らないうちに不正サイトに接続させられ、そこで不正プログラムに感染する。そしてそのプログラムによってシステムの脆弱性検索がおこなわれ、その脆弱性を狙った追従攻撃がおこなわれる。

この攻撃を、ブラウザを通じて通信を行う「利用者」(ユーザ)と、Webサーバを運用する「管理者」の2つの立場から考察してみよう。

・攻撃例:利用者視点

例えば、このような被害が考えられる。

インターネットショッピングをしようとして、住所などの個人情報やパスワード、クレジットカード番号などを入力する。通常であれば、商品発送や決済といった手続きに利用される情報であるが、その入力画面が実は、攻撃者によって仕掛けられた偽画面であったらどうか。クレジットカード情報を含む個人情報は、攻撃者側に自動的に送られてしまうかもしれない。

また、不正なサイトへリダイレクトさせるためのURLを埋め込むことで、一連の連鎖感染の扉を開いてしまうものもある。一度リダイレクトされれば、不正ソフトがあなたのPC上で動作するAdobeアプリケーションやJavaの脆弱性を検索し、攻撃者にとって「最も効果的」な攻撃手法を用いて、さらなる攻撃を仕掛けてくることになる。

・攻撃例:管理者視点

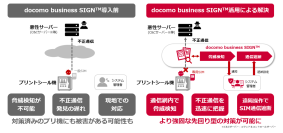

不正フォームの表示であれ、不正サイトへのリダイレクトであれ、もしWebサイト側で静的に用意されたHTMLファイル等の書き換えにより発生した攻撃なのであれば、変更監視を行っていれば発見は比較的たやすかったかもしれない。しかし今回は、Apacheの不正モジュールを利用し、アクセス要求のあった利用者のブラウザに対して、不正なフォームやリダイレクト先URLなどの任意の文字列を含めて送信するものだった。つまり、サーバ側の情報は何も変わらず、利用者のブラウザに表示される情報だけが本来のものとは違うものになるのだ。

・国内での影響予測

リダイレクトを行う攻撃で利用されたURLには規則性が認められ、その条件で調査した結果、少なくとも約4,000件のURLが確認されている(※Trend Micro Smart Protection Network にフィードバックされた情報に基づく。2013年3月18日時点)。攻撃者側は一つのURLを長期にわたって利用したり、複数の攻撃で使いまわしたりするのではなく、URLを次々と変えることで対策を困難にし、また、発見されにくくしていると考えられる。

偽のレスポンスをブラウザに表示させるこの不正モジュールは、一部のアンダーグラウンドサイトで販売されていることが分かっている。今後、似たような攻撃の一般化がはじまり、同様の被害拡散の恐れもある。

・防止のために何ができるのか

対策は、利用者と管理者でそれぞれ行う必要がある。

最終的にはシステム上の脆弱性を検索し、そこを攻撃してくる。従って利用者は、常にソフトウェアの最新版を用いることで、可能な限り脆弱性をなくしておく必要がある。そのためには、新しい修正パッチが出た場合には、直ちに適応することが必要だ。また、ゼロデイ攻撃等からの防御のために、仮想パッチを適応するようなセキュリティ製品の導入を行うのも対策の一つとなるだろう。

管理者としては、サーバ上で動作している Apache 拡張モジュールの確認の必要がある。心当たりのないモジュールが動作していれば、それが必要性に基づく正当なものなのか、それとも不正なものなのか確認し、後者であれば直ちに削除する。すでに不正なApache拡張モジュールとして確認されているものがいくつかあることから、それらに該当するものがあればすぐに対処が必要だ。また今回の攻撃は、直接コンテンツの書き換えが行われるわけではないため発見が困難という特徴がある。そのため、監視の対象をコンテンツからシステムの監視にまで拡張していく必要があるだろう。

・トレンドマイクロができること

トレンドマイクロでは、既知のApache拡張モジュールをパターンファイルで検出したり、リダイレクト先となる不正なURLリストを元にアクセスを回避させたりする機能を各製品にて提供している。管理者側で必要となる、サーバセキュリティ製品としては、ServerProtect for Linuxによるパターンベースの検出や、Trend Micro Deep Security によるサーバ攻撃への総合的な対策などによる、サーバ保護を提供している。

トレンドマイクロ株式会社では、今後もセキュリティ対策ソフトを時代の変化に合わせて開発し続けるのみならず、サイバー攻撃の最新事例やその検証情報、パソコンセキュリティ対策のアップデート情報を、積極的に発信してまいります。

関連リンク

攻撃の詳細「トレンドマイクロ セキュリティ ブログ」

http://blog.trendmicro.co.jp/archives/6888?cm_mmc=Ent-_-Sakaami_Addition-_-Webrelease-_-001

エンドポイントセキュリティ「Trend Micro 脆弱性対策オプション?」

http://jp.trendmicro.com/jp/products/enterprise/idf/?cm_mmc=Ent-_-Sakaami_Addition-_-Webrelease-_-002

サーバセキュリティ「Trend Micro Deep Security」

http://jp.trendmicro.com/jp/products/enterprise/tmds/?cm_mmc=Ent-_-Sakaami_Addition-_-Webrelease-_-003

トレンドマイクロ株式会社

http://jp.trendmicro.com/jp/home/enterprise/index.html?cm_mmc=Ent-_-Sakaami_Addition-_-Webrelease-_-004

<問い合わせ先>

本リリースに関するお問い合わせ先

トレンドマイクロ株式会社 マーケティング本部 エンタープライズマーケティング部

enterprise-campaign@trendmicro.co.jp

プレスリリース情報提供元:ValuePress!

スポンサードリンク

トレンドマイクロ株式会社の記事

- 【今、知っておくべき危機 】確実に忍び寄るサイバー攻撃!「症状のない病」から日本企業の情報資産を守れ! ~後編~

- 【今、知っておくべき危機 第4回】韓国へのサイバー攻撃は決して「対岸の火事」などではない。これからの日本に必要なサイバー攻撃を防御する新しい考え方とは?(後編)

- 【今、知っておくべき危機】韓国へのサイバー攻撃は、対岸の火事ではない。忍び寄るサイバー攻撃から日本企業の情報資産を守れ! ~前編~

- 【今、知っておくべき危機 第3回】韓国へのサイバー攻撃は決して「対岸の火事」などではない。これからの日本に求められるサイバー攻撃を防御する新しい考え方とは何か?

- 【今、知っておくべき危機 第2回】2013年、不正なAndroid (TM)向けアプリは100万件に到達/プロのサイバー犯罪者とどう闘うか?

IT・テクノロジーの最新プレスリリース

- 「SHOW-WA Concert in 日本武道館」開催決定!FC先行受付のご案内!

- 【GALLERIA】豪華5大購入特典つき「崩壊:スターレイル」コラボモデル受注開始 銀狼LV.999デザインケース 先着500台にシリアルコードプレゼント

- 【サードウェーブ】インディーゲームの祭典BitSummit PUNCHにGALLERIAブースを出展 ゲーム開発製作者がストレスなく業務遂行できる環境をご提案

- 【2026年5月22日(金)開催】日本農業新聞主催オンラインセミナー「バックオフィスDX for JA」へパーソルグループから2名が登壇

- eラーニング「Microsoft Outlook 2024(365対応)使い方講座」を法人向けにレンタル開始

- 【FANZA同人】総額10万ポイントが当たる!「春の同人祭」いきぬき亭アンケートキャンペーンを開催【本日から5月11日まで】

- eラーニング「Microsoft Outlook 2024(365対応)使い方講座」を動学.tvに公開

- 【らぶかるこみっく】怪しいマッサージ師のお兄さんを描く新作が「らぶカル」専売で登場!その他新作2作を5月リリース予定!

- 「いらすとや」の素材でオリジナル画像が作れる!画像メーカー制作サービス「ピクラボ」より「いらすとやメーカー」をリリース

- Vuzixは大手Tier-1防衛サプライヤーから次世代ウェーブガイドディスプレイプログラムに関する顧客資金提供型開発受注を獲得